Webcast | ISMS

Termine: 16.04. | 07.05. | 28.05.

Jetzt kostenlos anmelden!

Ein Informationssicherheitsmanagementsystem – kurz ISMS – ist ein systematischer Ansatz, um die Informationssicherheit in einem Unternehmen zu gewährleisten und kontinuierlich zu verbessern. Dabei geht es nicht nur um den Schutz vor Cyberangriffen, sondern auch um den umfassenden Schutz sämtlicher Informationen – unabhängig davon, in welcher Form diese vorliegen.

In diesem Leitfaden erfahren Sie, was ein Informationssicherheitsmanagementsystem ist, wie es funktioniert und welchen konkreten Nutzen es für Unternehmen bietet. So sind Sie bestens vorbereitet, Informationssicherheit professionell zu steuern – und Ihre Organisation zukunftssicher aufzustellen.

Ein Informationssicherheitsmanagementsystem (oft auch Informationssicherheits-Management-System oder kurz ISMS) ist ein Rahmenwerk aus Richtlinien, Prozessen, Maßnahmen und Verantwortlichkeiten, das Unternehmen dabei unterstützt, ihre Informationen systematisch zu schützen.

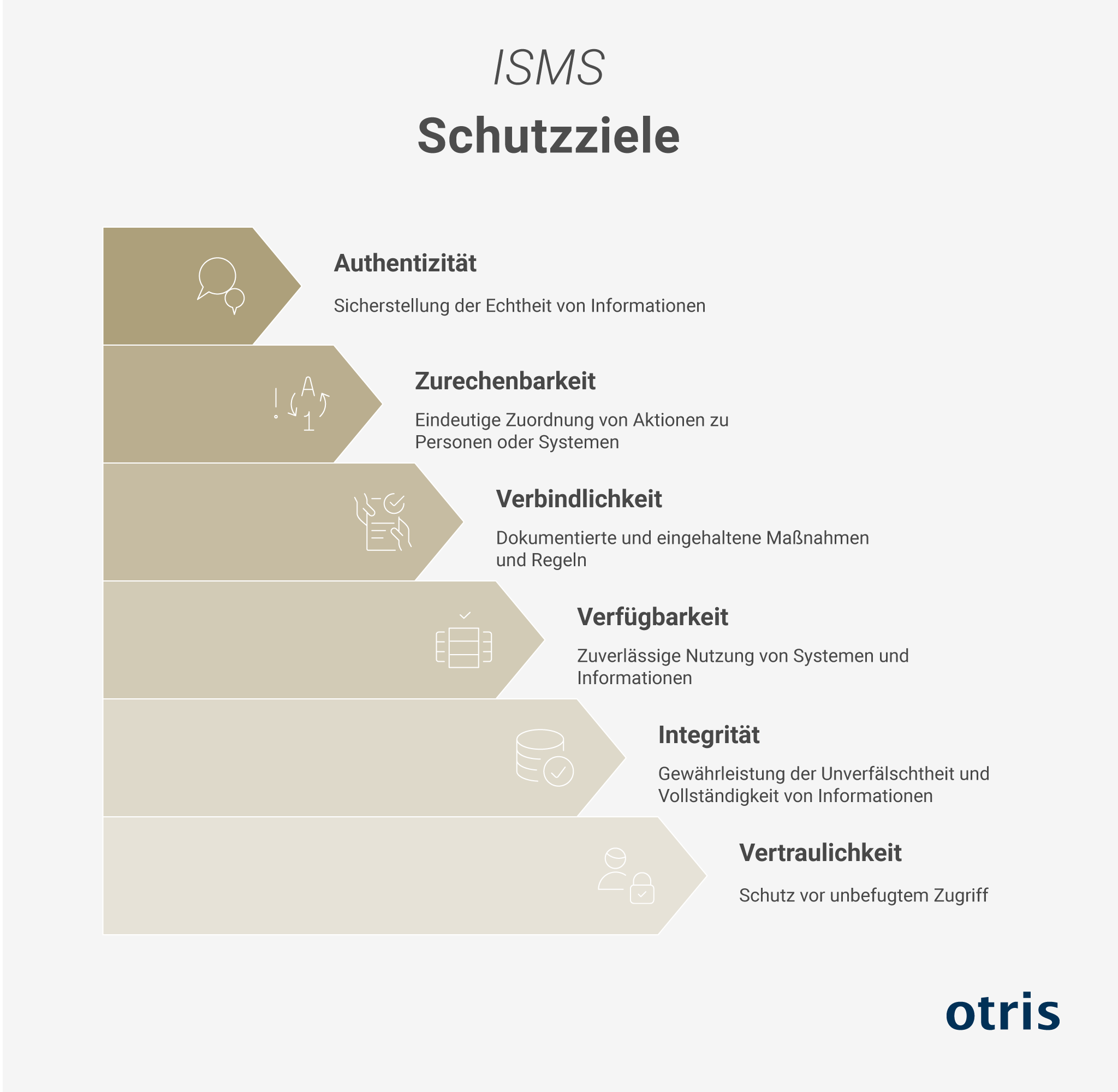

Es zielt im Rahmen des Informationssicherheitsmanagements darauf ab, verschiedene Schutzziele wie Vertraulichkeit, Integrität, Verfügbarkeit, Verbindlichkeit, Zurechenbarkeit und Authentizität von Informationen zu gewährleisten.

Ein ISMS ist damit kein starres System, sondern ein dynamischer Prozess, der die Sicherheitskultur eines Unternehmens langfristig prägt. Es stellt sicher, dass Risiken frühzeitig erkannt und durch geeignete Sicherheitsmaßnahmen kontrolliert oder reduziert werden. Dabei unterscheidet es sich von anderen Sicherheitskonzepten.

IT-Sicherheit und Informationssicherheit bezeichnen unterschiedliche Konzepte mit verschiedenen Schwerpunkten:

Ein ISMS folgt diesem umfassenderen Ansatz der Informationssicherheit und verankert Sicherheitsmaßnahmen unternehmensweit – von der Zutrittskontrolle bis zur Endpoint-Absicherung.

Ein Informationssicherheitsmanagementsystem (ISMS) und ein Datenschutzmanagementsystem (DSMS) verfolgen ähnliche Ziele – nämlich Schutz und Kontrolle sensibler Informationen. Sie unterscheiden sich jedoch in Fokus und rechtlicher Grundlage:

Ein wesentlicher Unterschied: Für ein ISMS existieren international anerkannte Zertifizierungen wie ISO/IEC 27001, während ein DSMS in der Regel auf internen Nachweisen oder externen Audits basiert. Viele Prozesse – z. B. Asset-Management, Dokumentation oder Incident Response – lassen sich jedoch synergetisch nutzen.

Das zentrale Ziel des Informationssicherheitsmanagements ist der umfassende Schutz sensibler Informationen – technisch, organisatorisch und rechtlich. Dabei geht es nicht nur um den Schutz vor Cyberangriffen, sondern auch um die Einhaltung von Compliance-Vorgaben wie der DSGVO, dem BSI-Gesetz oder branchenspezifischen Regularien.

Im Zentrum stehen definierte Schutzziele, die das Fundament eines jeden ISMS bilden:

Ein professionell umgesetztes Informationssicherheitsmanagementsystem (ISMS) unterstützt Unternehmen dabei, diese Schutzziele systematisch zu verfolgen. Es stärkt die Sicherheitskultur, schafft klare Zuständigkeiten und verankert Informationssicherheit als festen Bestandteil des täglichen Handelns – über alle Ebenen hinweg.

Ein wirksames Informationssicherheitsmanagementsystem (ISMS) besteht aus mehreren aufeinander abgestimmten Elementen. Diese bilden gemeinsam die Grundlage für ein nachvollziehbares, auditierbares und dauerhaft belastbares Sicherheitsniveau im Unternehmen.

Information Assets als Ausgangspunkt

Im Zentrum jedes ISMS steht die strukturierte Erfassung aller informationsverarbeitenden Ressourcen – sogenannte Information Assets. Dazu zählen Dokumente, IT-Systeme, Anwendungen, Datenbanken, aber auch personengebundene Informationen und Wissen. Im Rahmen des Asset-Managements werden diese systematisch identifiziert, klassifiziert und hinsichtlich ihres Schutzbedarfs bewertet. Nur so lassen sich angemessene Schutzmaßnahmen gezielt ableiten.

Sicherheitsrichtlinien, Prozesse und Verfahren

Auf dieser Basis werden unternehmensweit gültige Richtlinien und Prozesse etabliert. Sie regeln den sicheren Umgang mit Informationen über den gesamten Lebenszyklus – von der Erfassung und Nutzung bis hin zur Archivierung oder Löschung.

Dokumentation als Nachweispflicht und Transparenzgrundlage

Ein vollständiges und regelmäßig gepflegtes ISMS-Dokumentationssystem schafft Nachvollziehbarkeit, ist Voraussetzung für Zertifizierungen (z. B. nach ISO 27001) und bildet die Grundlage für interne wie externe Audits.

Klare Rollen und Zuständigkeiten

Ein ISMS verlangt eine eindeutige Zuweisung von Verantwortlichkeiten – z. B. für Asset-Verzeichnisse, Risikoanalysen, Freigabeprozesse oder das Incident Management. Nur so können Maßnahmen gezielt umgesetzt und kontrolliert werden.

Technische und organisatorische Maßnahmen

Basierend auf der Risikobewertung werden konkrete Maßnahmen definiert – von Firewalls und Zugriffsrechten über Verschlüsselungen bis hin zu organisatorischen Vorgaben wie Schulungen, Awareness-Maßnahmen oder Notfallplänen.

Nur wenn all diese Elemente miteinander verzahnt sind, erfüllt ein ISMS seine Aufgabe: den nachhaltigen Schutz von Informationen – flexibel, skalierbar und anpassbar an unternehmensspezifische Gegebenheiten.

Bei der Einführung eines Informationssicherheitsmanagementsystems (ISMS) greifen Unternehmen auf bewährte Standards zurück. Zwei der wichtigsten Rahmenwerke sind:

Welcher Standard besser passt, hängt unter anderem von der Branche, den regulatorischen Vorgaben und dem Zielsystem ab. In der Praxis kombinieren viele Organisationen beide Ansätze – etwa eine ISO-Zertifizierung auf Basis von BSI-Bausteinen.

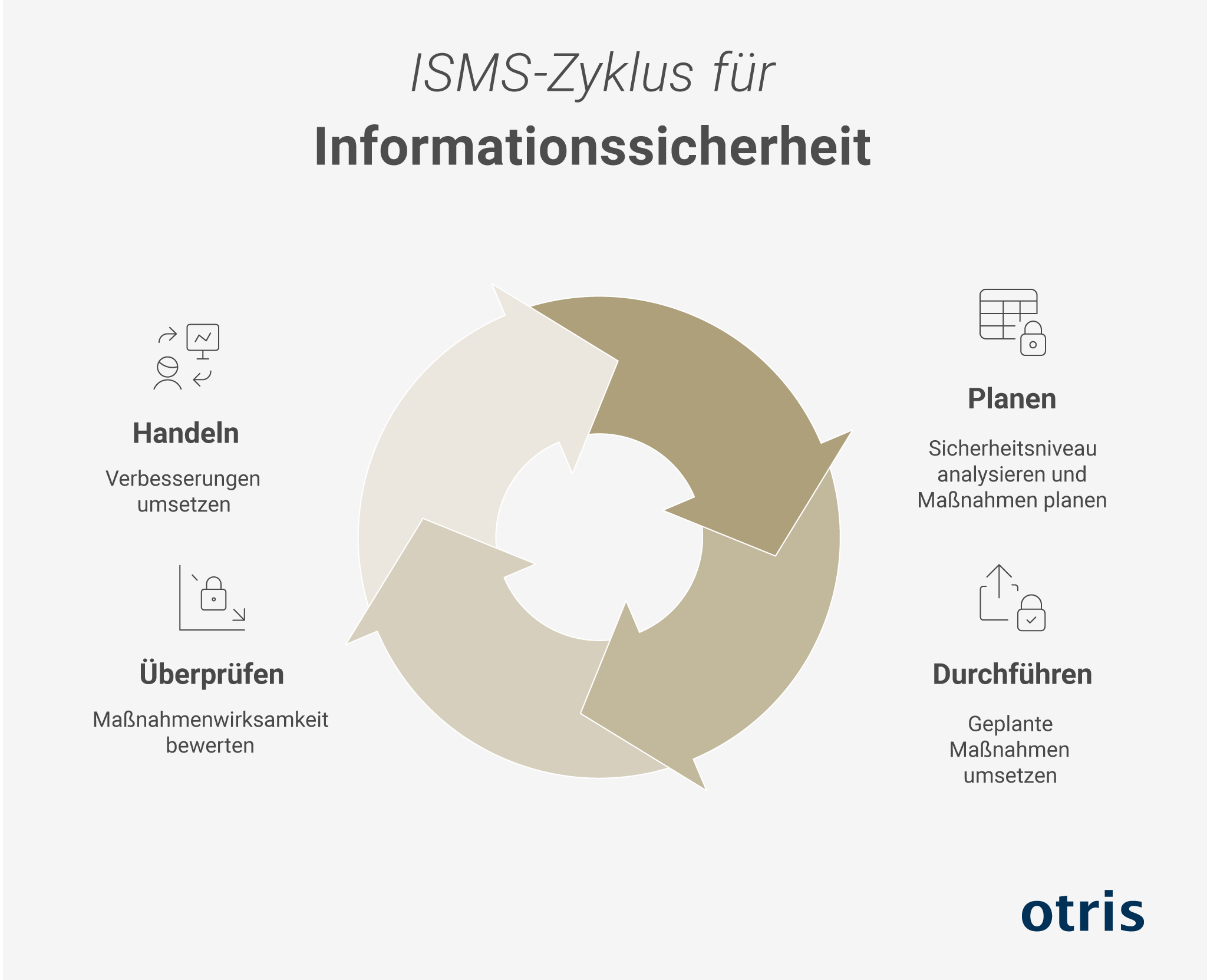

Das Management der Informationssicherheit mithilfe eines ISMS ist ein kontinuierlicher Prozess, der fest im Unternehmensalltag verankert ist. Es folgt dem bewährten PDCA-Zyklus (Plan – Do – Check – Act) – einem Modell zur systematischen Steuerung und fortlaufenden Verbesserung der Informationssicherheit.

Dabei werden vier Phasen durchlaufen:

Klare Zuständigkeiten, ein durchdachtes Risikomanagement und die regelmäßige Sensibilisierung der Mitarbeitenden sind dabei entscheidende Erfolgsfaktoren. Ebenso wichtig: die vollständige Dokumentation und Auditierbarkeit, die für Nachvollziehbarkeit und Rechtskonformität sorgt.

Unternehmen verarbeiten heute eine Vielzahl sensibler Daten: von Geschäftsgeheimnissen über Kunden- und Finanzinformationen bis hin zu geistigem Eigentum. Ohne strukturiertes Risikomanagement drohen Datenpannen, Systemausfälle oder gezielte Angriffe. Ein Informationssicherheitsmanagementsystem (ISMS) schützt diese Informationen, sichert den Geschäftsbetrieb und stärkt das Vertrauen – sowohl intern als auch extern.

Gleichzeitig steigen die regulatorischen Anforderungen. Organisationen müssen nachweisen, dass sie geeignete technische und organisatorische Schutzmaßnahmen etabliert haben. Wer hier unvorbereitet ist, riskiert nicht nur Sanktionen, sondern auch Reputationsverluste und verpasste Geschäftschancen.

Ein professionell implementiertes ISMS bietet zahlreiche operative und strategische Vorteile – über alle Branchen und Unternehmensgrößen hinweg:

Grundsätzlich profitieren alle Unternehmen von einem strukturierten Informationssicherheitsmanagement. Für bestimmte Organisationen ist ein ISMS jedoch unverzichtbar – teils sogar gesetzlich vorgeschrieben. Dazu zählen insbesondere:

Auch mittelständische Betriebe sind zunehmend betroffen: Sie arbeiten digital, setzen Cloud-Dienste ein – und geraten verstärkt ins Visier von Cyberangriffen. Ein ISMS hilft, mit begrenzten Ressourcen ein professionelles Sicherheitsniveau zu etablieren und existenzielle Risiken zu vermeiden.

Für international tätige Unternehmen oder Betriebe mit öffentlichen Auftraggebern wird ein ISMS zum Türöffner: Zertifizierungen wie ISO 27001 sind häufig Voraussetzung für Geschäftsbeziehungen oder Ausschreibungen.

Nicht zuletzt profitieren auch innovationsgetriebene Unternehmen – etwa Techfirmen, Softwarehäuser oder Start-ups – stark von einem ISMS. Der Schutz geistigen Eigentums, strategischer Pläne und sensibler Entwicklungsdaten ist hier erfolgsentscheidend.

Ein ISMS ist mehr als ein technisches Werkzeug – es ist der strategische Rahmen für verantwortungsvolles Handeln im digitalen Zeitalter. Es schafft Struktur, senkt Risiken und stärkt das Vertrauen in Prozesse und Organisation.

Ob Mittelstand oder Konzern: Wer sensible Daten schützen, regulatorisch bestehen und langfristig widerstandsfähig sein will, kommt an einem ISMS nicht vorbei.

Moderne Softwarelösungen wie die ISMS-Software von otris unterstützen Unternehmen dabei, ein ISMS effizient umzusetzen: Prozesse werden digital abgebildet, Verantwortlichkeiten klar dokumentiert und Anforderungen wie ISO 27001 strukturiert erfüllt – mit Übersicht, Nachvollziehbarkeit und maximaler Effizienz.

Der Begriff „ISMS-System“ taucht gelegentlich im Sprachgebrauch auf, ist jedoch fachlich redundant: ISMS steht bereits für Informationssicherheitsmanagementsystem. Die zusätzliche Bezeichnung „System“ wäre somit eine doppelte Wiederholung. Fachlich korrekt ist daher einfach „ISMS“ oder „Informationssicherheitsmanagementsystem“.

Ein ISMS ist für alle Unternehmen sinnvoll – für einige aber sogar verpflichtend. Dazu zählen:

Nein – ein ISMS ist kein einzelnes Softwareprodukt, sondern ein systematischer Ansatz, um Informationssicherheit unternehmensweit zu managen. Es umfasst Richtlinien, Prozesse, Verantwortlichkeiten und Schutzmaßnahmen.

Softwarelösungen können jedoch gezielt unterstützen – etwa bei der Dokumentation, Steuerung von Maßnahmen, Auditierung oder Risikoanalyse. Moderne ISMS-Tools wie die Lösung von otris helfen dabei, diesen Prozess effizient und nachvollziehbar umzusetzen.